Entusiasta seguidor de la tecnología y las innovaciones que cambian el mundo. Director Editorial y COO en The HAP Group.

Una vez relegados al ámbito de la gestión de TI, los CIOs están emergiendo como miembros principales de la alta dirección (C-suite), ejerciendo una influencia significativa en las discusiones de las juntas directivas y los procesos de toma de decisiones estratégicas.

Únete al webinar exclusivo de BigCheese para el sector financiero: “Lleva tu infraestructura en AWS al próximo nivel con AWS Well-Architected”.

Lo que diferencia a la IA generativa de otras formas de IA que surgieron antes es la facilidad de uso para ayudar a solucionar los problemas diarios en nuestra vida personal o profesional.

A IA generativa melhora a precisão e utilidade com mais dados e usuários, impulsionando mudanças tecnológicas históricas e um ciclo virtuoso.

Bajo el lema, Acelera la Inteligencia con Todo como un Servicio, Huawei Cloud presentó 10 innovaciones orientadas a la IA basadas en la amplia experiencia por industrias de Pangu Models.

Dell Technologies presentó nuevas soluciones diseñadas para facilitar la transformación de las operaciones y la nube de redes.

La asociación de la industria GSMA reveló que operadores móviles que representan el 65 por ciento de las conexiones a nivel mundial se han unido al programa Open Gateway API desde su lanzamiento en 2023.

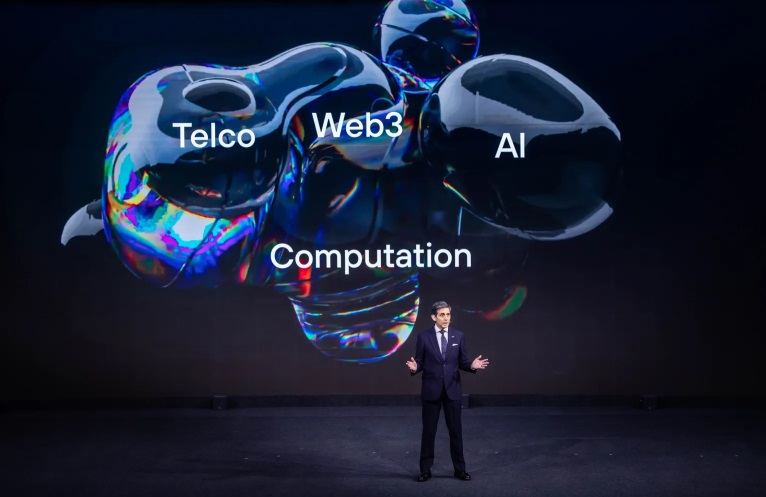

José María Álvarez-Pallete, destacó los avances significativos realizados en la implementación de Open Gateway, una iniciativa que ha transformado la visión de la industria de las telecomunicaciones en una realidad tangible.

En la víspera del MWC24 en Barcelona, Honor presentó su nueva estrategia de inteligencia artificial centrada en el usuario, destacando características innovadoras de su teléfono inteligente Magic6 Pro.

El gigante de los chips de inteligencia artificial, Nvidia, sorprendió a Wall Street con sus resultados financieros, que han superado las expectativas y enviando las acciones a niveles récord.