SPEI crece con soluciones de pagos desarrolladas por Bitso

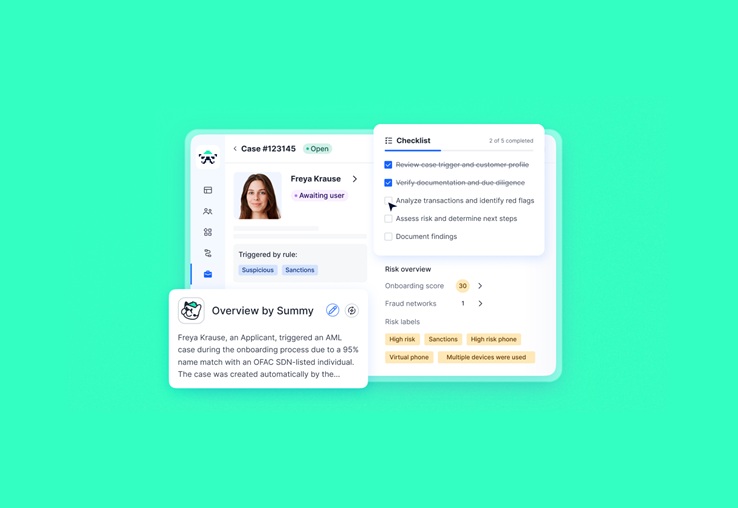

Frente a la demanda creciente de pagos interbancarios y transfronterizos, Bitso ofrece un ecosistema básico para aprovechar SPEI.

La nueva infraestructura apalancada en la experiencia cripto espera desplazar a los intermediarios, así como promover transacciones cada vez más fluidas.