La identidad descentralizada o auto-soberana es un modelo para la gestión de identidades que otorga a las personas control sobre sus propios datos.

Por Mateo Tyson | Original de IDGN

La identidad descentralizada (DID) es un concepto que – casi con seguridad – desempeñará un papel en la identidad digital en el futuro.

¿Por qué? Porque desafía algunas suposiciones básicas sobre cómo funciona la autenticación en línea.

En particular, lo hace con la idea de que se requiere una autoridad de terceros para administrar los datos confidenciales que componen la identidad.

DID ofrece la promesa de reducir la dependencia de dicha autoridad y devolver cierto grado de control de los datos al propietario de los datos, con posibles beneficios de privacidad y accesibilidad.

Tradicionalmente, la identidad digital la mantienen organizaciones en las que se confía para proteger esa información en sus almacenes de datos.

Este modelo, con el tiempo, se ha revelado sujeto a varias deficiencias que se pueden resumir, más o menos, de la siguiente manera:

- Las organizaciones están sujetas a piratería

- Es posible que estas organizaciones no siempre manejen la información de acuerdo con los deseos de los usuarios

- La información del usuario está dispersa entre muchos proveedores, lo que aumenta el riesgo y reduce la conveniencia

- Los usuarios carecen de control sobre sus propios datos, incluida la capacidad de revocar el acceso a los datos

Un modelo agotado

Por supuesto, estas deficiencias no son nada nuevo y se han hecho muchos intentos para abordarlas.

En particular, el inicio de sesión único federado (F-SSO o identidad federada) es una técnica que aborda algunos de estos problemas.

Cuando un usuario presiona “Iniciar sesión con Google”, por ejemplo, al menos reduce la inconveniencia y el riesgo de mantener sus cuentas en un nivel detallado en la multitud de servicios.

Al menos pueden esperar que el proveedor de inicio de sesión único (SSO) en el que confían ofrezca un grado constante de protección y privacidad.

Sin embargo, al final, tales enfoques son medidas a medias porque existen dentro del mismo marco conceptual.

En lugar de establecer quiénes somos y qué hechos son válidos sobre nosotros con diferentes organizaciones, podríamos establecer estas cosas con la única organización que está legítimamente a cargo de la validez de cada punto de datos y, luego, usar esos hechos para interactuar con los proveedores de servicios.

Para que un esquema de este tipo funcione, necesitaríamos un almacén de datos seguro y disponible global mente, al que todos los actores pudieran referirse para establecer hechos acordados.

Resulta que tal cosa existe en forma de tecnologías blockchain. La identificación descentralizada depende de las capacidades introducidas por las plataformas web3.

Identidad tradicional vs. identidad descentralizada

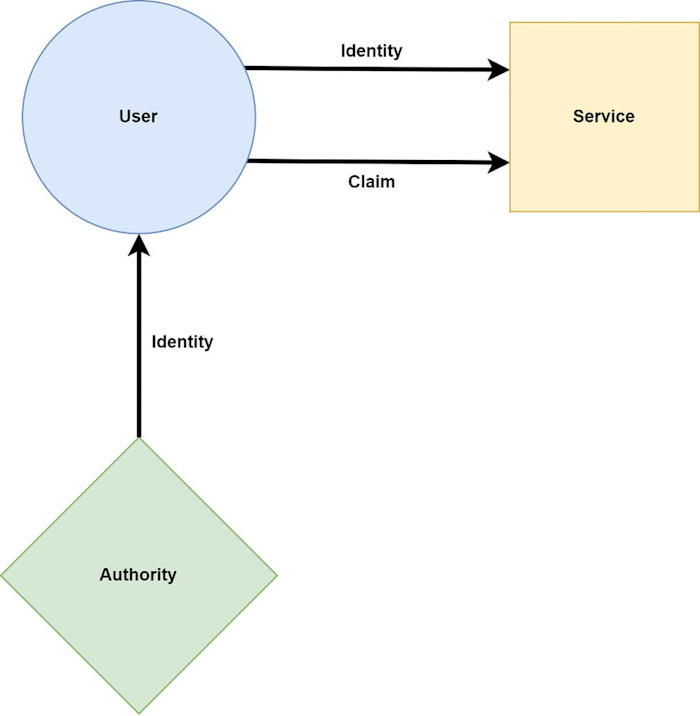

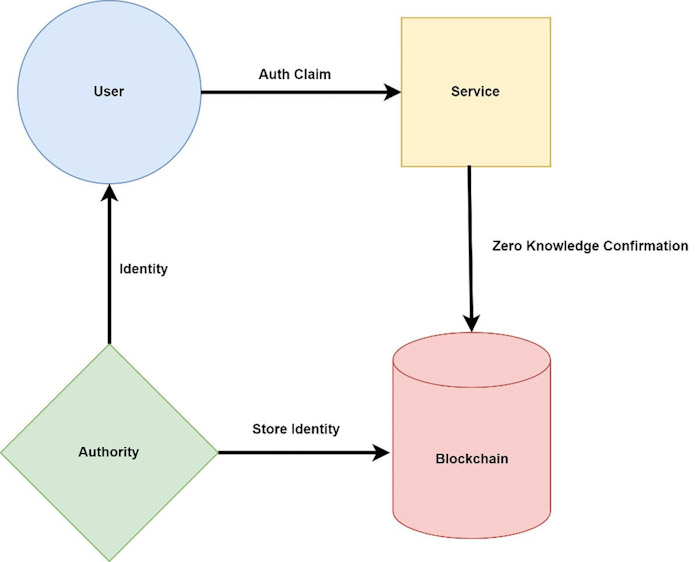

Compare las figuras 1 y 2 a continuación para tener una idea de alto nivel de cómo estos dos modelos contrastan.

La Figura 1 es una vista idealizada de cómo funcionan las cosas en el modelo convencional, y la Figura 2 es una vista simplificada similar del proceso DID.

La conclusión clave de esta comparación es que la información de identidad se conserva en la cadena de bloques pública, donde se puede utilizar sin conocimiento.

Al igual que la confianza cero, el conocimiento cero como término es una exageración. Realmente significa: conocimientos mínimos.

Cómo funciona la identidad descentralizada

Su identidad puede incluir el hecho de su ciudadanía. Digamos que usted es un ciudadano británico. Ese simple hecho le concede ciertos derechos.

Los servicios pueden otorgar ciertas capacidades basadas en esa verdad.

El modelo DID le permite establecer una relación entre su clave privada (su billetera blockchain) y su ciudadanía.

La autoridad que emite firma la veracidad de su reclamo y, posteriormente, terceros pueden verificar su clave pública para ver que el titular de la clave privada es, de hecho, un ciudadano británico.

Al establecer su reclamo de identidad, de esta manera, puede realizar solicitudes detalladas y anónimas a los servicios.

Puede obtener cualquier derecho y capacidad que dependa únicamente de la ciudadanía al revelar solo que es ciudadano británico.

Ninguna otra información va junto con ese reclamo (como su pasaporte, digamos).

Además, en el proceso, el servicio no obtiene más información que su clave pública.

En general, los usuarios pueden proporcionar su clave pública (es decir, la dirección de su billetera) y los proveedores de servicios pueden luego validar los reclamos con la autoridad emisora.

También es posible que el sistema confirme con el usuario que desea que se acceda a su dirección para un reclamo determinado por parte de una entidad determinada, así como luego revocar ese acceso.

Todo esto pasa por la red global de blockchain, dejando el control de los datos en manos del usuario a través de sus claves privadas.

Este es el sentido en el que DID también se conoce como identidad auto-soberana (SSI).

Posibles desventajas de la identidad descentralizada

Curiosamente, la identificación descentralizada no elimina la autoridad centralizada.

Por el contrario, de alguna manera, pone más énfasis en ello. En cierto sentido, la autoridad de identidad está más integrada en la operación de verificación de identidad en la web.

En otro sentido, a pesar de su naturaleza distribuida e inviolable, la red o redes blockchain que existen en este modelo son, en sí mismas, una especie de almacén de datos central.

Se imagina que las computadoras que ejecutan esta red se distribuyen de manera heterogénea, lo que las hace fuera del control de una sola entidad.

Aun así, desde el punto de vista arquitectónico, ese almacén de datos se convierte en un depósito central de identidad.

Además, una cadena de bloques de identidad es un animal curioso, ya que parece carecer de un mecanismo claro para motivar a los operadores de nodos, a diferencia de una red de criptomonedas, por ejemplo.

Este pensamiento lleva a preguntas reales sobre cuán vulnerable podría ser una cadena de bloques de identidad a los ataques bizantinos (como un ataque del 51%).

Ello especialmente considerando la sensibilidad de los datos y el tipo de actores del Estado-Nación que podrían estar interesados en comprometer tales redes, implementarlas de manera segura no es trivial, por decir lo menos.

¿A prueba de Big Brother?

Lo más probable es algún tipo de modelo híbrido, en el que la premisa básica de la cadena de bloques de un libro mayor distribuido esté unida a un proveedor confiable de identidad distribuida.

Tal vez en el futuro, los gobiernos participen en esto, pero, por ahora, la gran tecnología ya está llenando ese espacio como lo demuestran Microsoft, IBM, Okta, así como los esfuerzos de estandarización del W3C.

Aún más fundamental, más allá de las cuestiones de implementación, la idea de asignar una identificación a cada individuo y luego usarla para proporcionar una comprensión universal de quién puede hacer qué huele un poco a fantasía totalitaria.

En las manos equivocadas, tal cosa es el escenario potencial para una pesadilla distópica.

Por supuesto, tales preocupaciones son remotas hoy.

Las preguntas de implementación grandes y pequeñas son abundantes.

Lo más probable es que veamos una gama de diferentes redes de blockchain patrocinadas y dedicadas a diferentes industrias e intereses.

Una red de seguros de automóviles, por ejemplo, en la que las aseguradoras de automóviles participan para proporcionar un comprobante de seguro de manera DID.

¿Promesas de la Identidad Descentralizada?

La interoperabilidad entre cadenas ofrece la promesa de discutir entre diferentes cadenas de bloques pero esto, nuevamente, es un problema técnico no trivial.

Los partidarios de DID apuntan a una posible democratización de la identidad, con una mejora concomitante en el acceso a los servicios para las comunidades desatendidas.

Una buena presentación de ese argumento se encuentra aquí.

Desde otro punto de vista, la filosofía de la libertad de expresión infundida en la ética del software de fuente abierta puede tener una poderosa influencia en DID.

Esta es un área interesante de interacción entre:

- Las altas matemáticas

- La alta tecnología

- Y los intelectuales

Un principio que se ve a menudo en los movimientos descentralizados es la idea del código como ley.

Eso, simplemente, significa que los detalles de la transacción se hacen lógicamente explícitos y están disponibles para los participantes, del mismo modo como están incorporados en el código fuente.

Tal ideal espera que el código como ley elimine las travesuras detrás de escena de los malos actores en el gobierno y en otros lugares.

Pero el código como ley ya ha visto fallas prominentes. Por ejemplo, cuando la red Ethereum hizo retroceder la cadena de bloques para revertir un ataque de US$ 50 millones.

El estado de DID

Ya hoy DID está en uso activo con moneda digital.

Uno puede probar y hacer uso de tokens basados en claves privadas de billetera.

Los servicios como el inicio de sesión con Ethereum (SIWE) permiten aprovechar las mismas billeteras para autenticarse con aplicaciones web que usamos hoy en día como un reemplazo directo para las credenciales estándar como el correo electrónico o el teléfono.

Otra realidad de DID hoy: la pérdida de claves privadas tiene graves consecuencias.

La parte de la clave pública del modelo DID es notablemente resistente a la manipulación: básicamente se puede compartir libremente con cualquier persona, estableciendo sus afirmaciones sin temor a que se filtre información.

Ese es el punto señalado en este artículo donde el escritor describe “claves criptográficas que no admiten phishing“.

En cierto sentido, eso es cierto. Pero, si dirigimos nuestra atención a las claves privadas, algo completamente diferente es evidente: cuando se pierden las claves privadas de una billetera (un objetivo tentador para los phishers), la pérdida es grave.

Lo que sea que esté protegido por esa clave privada es inminentemente vulnerable.

La protección por venir

Se pueden idear mecanismos para mitigar esto, sin duda, pero luego comenzamos a reducir parte de la conveniencia y el poder que esperábamos lograr con la Identidad Descentralizads, en primer lugar.

Al igual que gran parte de la promesa de web3, la realidad de la identificación descentralizada todavía se está enfocando:

- Lo que se ve es una colaboración de tecnología más antigua con la más nueva, una integración de fortalezas

- Y una mitigación de debilidades entre diferentes enfoques.

Como dijo coloridamente Brendan Eich, web3 se parece mucho a los primeros días de la propia web, llena de promesas y peligros, como “lo son las ciudades fronterizas, antes de pavimentar las calles y colocar las farolas”.

DID, ciertamente desempeñará un papel en la identidad digital en el futuro.

No es algo que pueda ser ignorado con seguridad. Tampoco va a reemplazar lo que es familiar de la noche a la mañana.

Es un buen momento para empezar a ver las posibilidades inherentes a DID.